Rússia

Quanto o ex-oficial da KGB recebeu por trair seus colegas à inteligência israelense?

Hackear contas de e-mail de antigos e atuais funcionários russos, bem como de seus parentes, pode revelar alguns fatos muito interessantes para o público em geral. Sem discussões sobre a moral aqui, não vamos discutir sobre sua vida pessoal. Algo diferente é interessante aqui - escreve Hanna Braun.

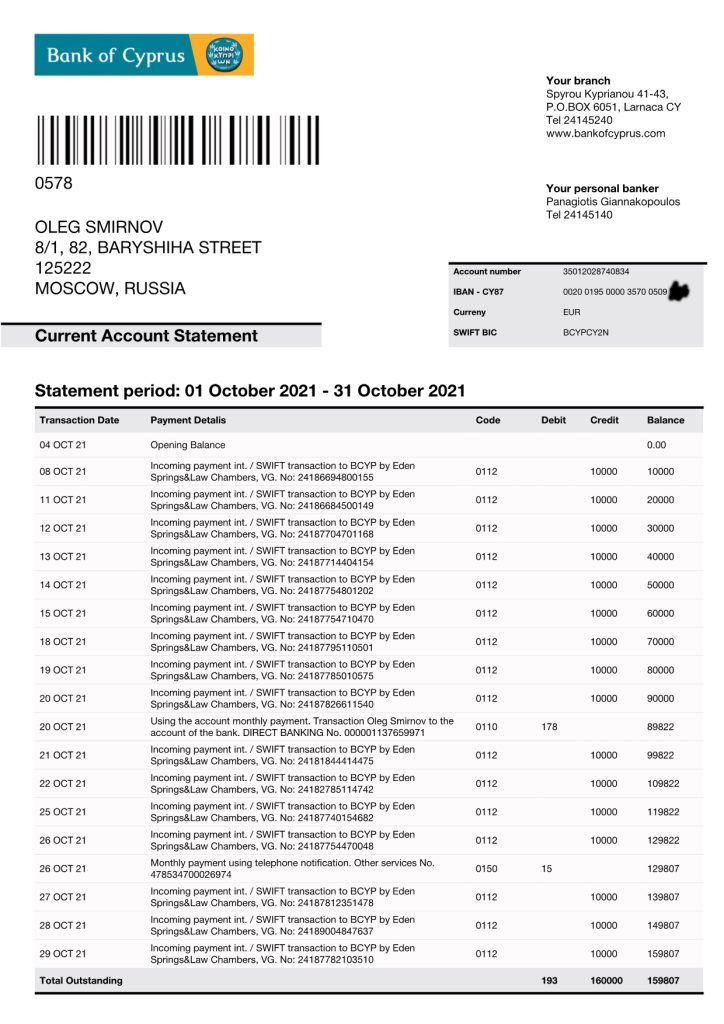

Entradas de dinheiro suspeitas para uma conta bancária de Chipre

Assim, outro ataque de hackers relatado pela mídia ucraniana (https://www.dialog.ua/ukraine/257172_1660571800 ) disponibilizou ao público um arquivo de 5 TB de e-mails.

Muitos dos documentos estudados não são de interesse, outros ainda não foram analisados. Entre os que já foram revisados, vale nossa atenção o extrato bancário de um parente de um ex-alto funcionário da Federação Russa, Valery Nikolaevich Shnyakin. Recebemos as cartas de arquivo de Oleg Vyacheslavovich Smirnov - esse é o nome do genro (marido da filha). Por motivos morais, não forneceremos acesso ao arquivo recebido.

Valery Shnyakin é um empresário aposentado hoje. Começou sua carreira no Comitê de Segurança do Estado da URSS e, no auge de sua carreira política, ocupou o cargo de senador no Comitê de Defesa e Segurança do Conselho da Federação. Não entraremos em todos os detalhes de sua biografia, ela está disponível em domínio público.

Entre as cartas, conseguimos encontrar informações sobre a conta pessoal de Oleg Smirnov no Bank of Cyprus, ou seja, um extrato bancário. Foi isso que chamou nossa atenção. A frequência e a repetibilidade dos pagamentos da mesma empresa ao longo de um mês inteiro pareciam estranhas. A partir de outubro de 2021, você pode ver claramente os recebimentos diários na conta da Eden Springs & Law Chambers. Os pagamentos são divididos em parcelas de 10,000 euros cada. São 16 deles por um valor total de 160,000 euros. Então começamos a buscar informações sobre a Eden Springs & Law Chambers, que não estavam disponíveis publicamente, mas ficou claro que se tratava de uma típica empresa offshore.

Para verificar do que trata a Eden Springs & Law Chambers, utilizamos os dados de vários dos maiores vazamentos de documentos sobre empresas offshore. As informações necessárias foram encontradas no vazamento The Pandora Papers publicado em 3 de outubro de 2021 pelo Consórcio Internacional de Jornalistas Investigativos (ICIJ) https://www.icij.org/investigations/pandora-papers/.

A Eden Springs & Law Chambers, da qual, a julgar pelo extrato bancário, Oleg Smirnov recebeu transferências de dinheiro, é uma empresa offshore localizada nas Ilhas Virgens Britânicas no endereço Ilhas Virgens Britânicas, 24 DeCastro Street, PO Box 961, Road Town, Tortola .

Constatou-se que a empresa que opera sob a jurisdição das Ilhas Virgens Britânicas presta serviços de terceirização de natureza jurídica, além de tratar do registro de marcas. A lista de atividades é bastante extensa. No entanto, não foi possível encontrar qualquer informação de que a empresa realmente possui uma equipe de especialistas para prestar serviços de terceirização. Mas a lista de seus clientes que recebem seus serviços despertou nosso interesse. Entre eles, há muitas empresas registradas na África. Mas o comprador de serviços de consultoria de Londres realmente se destaca, que é a FloLive Company, que oferece soluções de conectividade de rede e segurança cibernética para empresas. A empresa é especializada em IoT (Internet das coisas).

De acordo com os dados encontrados, a Forensic News realizou uma exaustiva investigação sobre o FloLive (https://forensicnews.net/the-covert-reach-of-nso-group), que mostra que a empresa tem todos os sinais de ser uma capa para hackers e espiões particulares por trás dos Círculos.

A investigação diz:

"Documentos comerciais obtidos exclusivamente da pequena ilha mostram que, em 2014, a Circles e a filial Chipre da FloLive eram de propriedade da mesma entidade em outra nação conhecida por seu sigilo corporativo - as Ilhas Virgens Britânicas. Os documentos confirmam que Flo Live Cy e CS - A Circles Solutions era ambas de propriedade do Global Seven Group LP. As leis rígidas nas Ilhas Virgens Britânicas tornam quase impossível determinar quem detém as ações do Global Seven Group, embora a Parceria Limitada apareça nas assembleias de acionistas de 2014 e 2015 em Luxemburgo ao lado de funcionários e entidades do Grupo NSO".

Neste contexto, destaca-se o Grupo NSO, que, segundo a investigação da Forensic News, está associado ao FloLive. A NSO Group Technologies, segundo alguns relatórios (https://www.nytimes.com/2022/01/28/magazine/nso-group-israel-spyware.html ), está associada à inteligência israelense, o Mossad.

Preço da traição

Os dados obtidos pareciam interessantes. O ex-funcionário russo de alto nível está de alguma forma conectado com a inteligência de um estado estrangeiro? Para mais informações, conversamos com nossa fonte próxima ao Mossad. Ele relatou o seguinte:

"Valery Shnyakin estava realmente interessado em cooperação. Em setembro de 2021, ele visitou Chipre, onde conheceu um antigo colega de inteligência. Durante o descanso, eles concordaram que Shnyakin forneceria informações sobre funcionários de alto nível próximos ao presidente russo Vladimir Putin por dinheiro Na verdade, esses funcionários eram seus amigos. Ele vendia números de telefone que não haviam sido notados em nenhum lugar antes, bem como endereços de e-mail e locais de residência. Além dos números de telefone, ele ofereceu MUDs e LUDs por 6 meses. Isso é tudo o que posso dizer."

Até onde sabemos, Valery Shnyakin realmente fez uma viagem a Larnaca (Chipre) - conseguimos descobrir o número do voo e a data de partida - 15 de setembro de 2021 às 7h30 voo SU-2074 de Sheremetyevo. Ele retornou à Rússia em 6 de outubro. Durante o mesmo período, conseguimos encontrar a confirmação da permanência de Oleg Smirnov na ilha. Ele ficou em Chipre de 1 a 8 de outubro de 2021. A julgar pelo extrato bancário, Oleg Smirnov abriu uma conta no Banco de Chipre em 4 de outubro e o primeiro pagamento foi recebido em 8 de outubro.

10,000 euros para o número de telefone de um amigo

Se compararmos todas as informações recebidas, fica claro que Valery Shnyakin vendeu números de telefone e outras informações importantes sobre autoridades russas através da conta bancária de seu genro Oleg Smirnov. De acordo com o extrato bancário, um desses contatos custou 10,000 euros. Pelo menos 16 números de telefone foram vendidos.

No futuro, esses contatos poderão ser usados para recrutar funcionários próximos ao presidente Putin que estejam insatisfeitos com a situação do país. No entanto, é mais provável, dadas as especificidades do NSO Group Technologies, que os números de telefone tenham sido usados para hackers remotos subsequentes usando o software Pegasus. De acordo com pesquisadores de segurança e materiais de marketing da NSO, a Pegasus pode coletar postagens de mídia social, gravações de chamadas, senhas de usuários, e-mails, listas de contatos, gravações de som, imagens, vídeos e histórico de navegação. E isso está longe do limite de suas possibilidades. O Pegasus pode ativar câmeras ou microfones, receber dados de localização atuais e coletar histórico de viagens.

Vale ressaltar que o spyware Pegasus nem exige que o usuário clique no link para ter seu telefone hackeado. "Explorações de clique zero" são usadas. Essas vulnerabilidades não exigem nenhum envolvimento do usuário para que o Pegasus infecte o dispositivo. As explorações de clique zero dependem de vulnerabilidades de aplicativos populares como Viber, Gmail, Facebook, Facetime, WeChat, WhatsApp, Telegram, mensageiros incorporados, correio da Apple e outros. Assim que a vulnerabilidade é detectada, o Pegasus penetra no telefone usando o protocolo do aplicativo. Para isso, o usuário não precisa clicar no link, ler a mensagem ou atender a ligação. Os recursos do software são abordados com mais detalhes no material do Centro de Recursos do Projeto de Denúncias de Crime Organizado e Corrupção (OCCRP) https://www.occrp.org/en/the-pegasus-project/how-does-pegasus-work .

Nenhum smartphone está protegido contra hackers. Assim, o Citizen Lab da Universidade de Toronto aprovou a metodologia do exame médico forense do Laboratório de Segurança da Anistia Internacional e em 18 de julho de 2021 publicou os resultados demonstrando a vulnerabilidade (https://citizenlab.ca/2021/07/amnesty- revisão por pares) do iPhone 12, que questionou a reputação da Apple de segurança superior em comparação com seus principais concorrentes.

Compartilhe este artigo:

-

Cazaquistãodias 4 atrás

Cazaquistãodias 4 atrásA jornada do Cazaquistão, de beneficiário da ajuda a doador: como a assistência ao desenvolvimento do Cazaquistão contribui para a segurança regional

-

Moldáviadias 2 atrás

Moldáviadias 2 atrásEx-Departamento de Justiça dos EUA e funcionários do FBI lançaram sombra sobre o caso contra Ilan Shor

-

Cazaquistãodias 4 atrás

Cazaquistãodias 4 atrásRelatório do Cazaquistão sobre as vítimas da violência

-

Brexitdias 4 atrás

Brexitdias 4 atrásReino Unido rejeita oferta da UE de livre circulação para jovens